Un site d'entrainement à l'exploitation de failles sur internet

En tant qu'admin sys, et aussi développeur web dans un intranet (ça sonne un peu comme "marin d'eau douce" ça), je sais qu'il faut protéger toutes les chaînes de caractères que peut entrer l'internaute, que ce soit dans les paramètres d'URL, les formulaires, les noms de fichiers à uploader etc...

Mais je ne m'étais jamais amusé à tester, jusqu'où on peut aller en faisant une injection SQL, en utilisant du directory transversal. J'ai d'ailleurs été surpris de découvrir que www-data peut lire le fichier /etc/passwd

Le dernier hackerspace Jeanne D'hack en a été l'occasion. Dans ce but j'avais préalablement développé une petite page web bourrée de failles.

Comme je n'aime pas jeter mes créations (même volontairement bugguées) je vous en met une copie ici: Téléchargez le livre d'or avec des failles , espérant que ça permette à ceux qui veulent s’entraîner au hacking de le faire sans se taper préalablement 2 ou 3 heures de codage pour avoir un site de test.

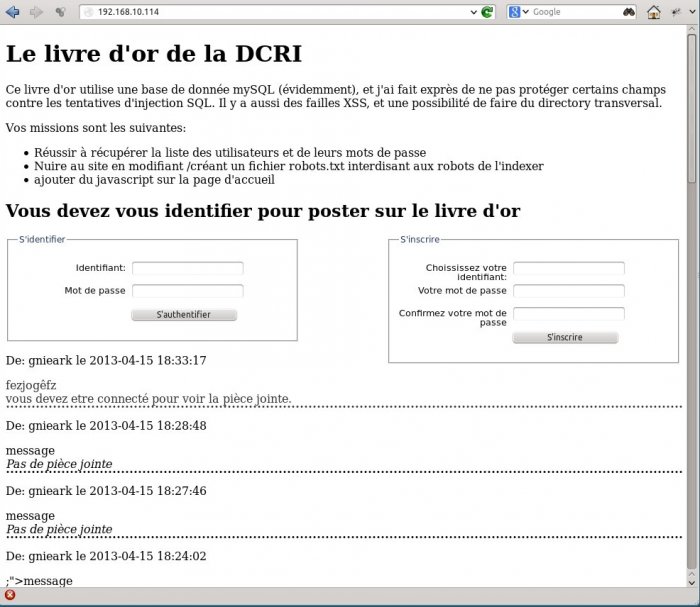

Le site de test

Imaginez que la DCRI (ou le FBI ou la NSA) ait un site fait avec "Frontpage", contenant un "livre d'or" (moi ça me fait rire):

Installation du site

Paramétrez un serveur LAMP sur votre serveur

(un raspberry pi convient)

Activez les .htaccess dans la configuration d'apache,

Sinon il y a une faille trop facile à exploiter, ce ne serait même pas drôle.

Téléchargez le livre d'or avec des failles:

- Direct download du tar.gz

- Ou via github sur le dépôt de Ventres mous:

[bash] git clone https://github.com/SoftBellies/livreDorAvecFailles.git

Créez les tables dans votre base de données Mysql

Le package contient un fichier nommé install.sql qui les créera

Editez le fichier index.php.

Au début du fichier, renseignez les parametres de connexion mySQL

Hackez

Créez un utilisateur, identifiez vous et commencez à poster sur le site. Vous devriez deviner où sont les failles, reste plus qu'à les exploiter. J'ai mis une liste d'objectifs pour le hacker ;)